Page 31 - CCM_numerique

P. 31

Comment ça marche ?

Radio-club F6KRK

Les transmissions radio numériques

13 – Détection des erreurs.

Après avoir vu le formatage des données et les modes de transmission, nous allons

maintenant aborder quelques méthodes employées pour détecter les erreurs.

PRÉSENTATION DU PROBLÈME Contrôle de parité :

Nous avons vu que les données Celui-ci agit au niveau d’un seul

numériques transmises étaient orga- mot, soit 7 bits pour un caractère

nisées en blocs. Après traitement, ASCII. Il consiste à faire la somme

une seule erreur restante dans un bit à bit (sans retenue) de tous les

bloc entraîne le rejet de celui-ci. bits du mot, puis d’ajouter un bit dit

Le problème posé est de déterminer de « parité » pour avoir une somme

la taille optimale du bloc, compte totale soit égale à « 0 » pour une

tenu de la nature des données à trans- parité paire, soit égale à « 1 » pour

mettre. Par exemple, pour du texte, une parité impaire.

la taille du bloc sera le caractère. Rappel de la table de vérité de

Pour de la téléphonie et pour du l’addition bit à bit :

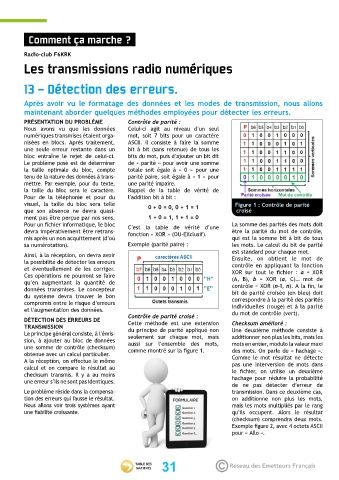

visuel, la taille du bloc sera telle 0 + 0 = 0, 0 + 1 = 1 Figure 1 : Contrôle de parité

que son absence ne devra quasi- croisé

ment pas être perçue par nos sens. 1 + 0 = 1, 1 + 1 = 0

Pour un fichier informatique, le bloc C’est la table de vérité d’une La somme des parités des mots doit

devra impérativement être retrans- fonction « XOR » (OU-EXclusif). être la parité du mot de contrôle,

mis après un non acquittement (d’où qui est la somme bit à bit de tous

sa numérotation). Exemple (parité paire) : les mots. Le calcul du bit de parité

est standard pour chaque mot.

Ainsi, à la réception, on devra avoir Ensuite, on obtient le mot de

la possibilité de détecter les erreurs contrôle en appliquant la fonction

et éventuellement de les corriger. XOR sur tout le fichier : a = XOR

Ces opérations ne pourront se faire (A, B), b = XOR (a, C)… mot de

qu’en augmentant la quantité de contrôle = XOR (n-1, n). A la fin, le

données transmises. Le concepteur bit de parité croisée (en bleu) doit

du système devra trouver le bon correspondre à la parité des parités

compromis entre le risque d’erreurs individuelles (rouge) et à la parité

et l’augmentation des données.

Contrôle de parité croisé : du mot de contrôle (vert).

DÉTECTION DES ERREURS DE Cette méthode est une extension Checksum amélioré :

TRANSMISSION du principe de parité appliqué non Une deuxième méthode consiste à

Le principe général consiste, à l’émis- seulement sur chaque mot, mais additionner non plus les bits, mais les

sion, à ajouter au bloc de données aussi sur l’ensemble des mots, mots en entier, modulo la valeur maxi

une somme de contrôle (checksum) comme montré sur la figure 1. des mots. On parle de « hachage ».

obtenue avec un calcul particulier. Comme le mot résultat ne détecte

A la réception, on effectue le même pas une interversion de mots dans

calcul et on compare le résultat au le fichier, on utilise un deuxième

checksum transmis. Il y a au moins hachage pour réduire la probabilité

une erreur s’ils ne sont pas identiques.

de ne pas détecter d’erreur de

Le problème réside dans la compensa- transmission. Dans ce deuxième cas,

tion des erreurs qui fausse le résultat. on additionne non plus les mots,

Nous allons voir trois systèmes ayant mais les mots multipliés par le rang

une fiabilité croissante. qu’ils occupent. Alors le résultat

(checksum) comprendra deux mots.

Exemple figure 2, avec 4 octets ASCII

pour « Allo ».

31